SSH-konfiguraation auditointi on tärkeää, sillä vanhentuneet tai haavoittuvaiset kryptografiset asetukset voivat altistaa järjestelmät turvallisuusriskeille. Katsotaan vähän minkälaisia asetuksia SSH-palveluun voi määrittä ja miten Nmapin ssh2-enum-algos skriptiä voidaan käyttää SSH:n kryptoasetusten auditointiin.

SSH ja sen kryptografiset asetukset

SSH (Secure Shell) on protokolla, joka tarjoaa turvallisen tavan muodostaa salattu yhteys etäjärjestelmiin. Se on laajalti käytössä järjestelmänvalvojien ja tietoturva-asiantuntijoiden keskuudessa etäyhteyksien, tiedostojen siirron ja etäkomentojen suorittamiseen palvelimilla. SSH:n turvallisuus perustuu sen kryptografisiin asetuksiin, jotka määrittelevät, miten salaus ja autentikointi suoritetaan. Näitä asetuksia auditoidaan varmistamaan, että yhteys on suojattu nykyisten parhaiden käytäntöjen mukaisesti.

Salausalgoritmit (Ciphers)

Salausalgoritmit ovat keskeisiä SSH-yhteyksien turvallisuuden kannalta, sillä ne määrittelevät, miten data salataan yhteyden aikana. Modernit algoritmit, kuten AES (Advanced Encryption Standard) eri avainpituuksilla (esimerkiksi AES-128, AES-192, AES-256) ja ChaCha20, tarjoavat vahvan suojan. Vanhemmat algoritmit, kuten DES ja 3DES, ovat haavoittuvaisia ja niiden käyttöä tulisi välttää.

MAC-algoritmit (Message Authentication Codes)

MAC-algoritmit ovat tärkeitä datan eheyden ja aitouden varmistamiseksi. Ne tuottavat viestistä tiivisteen, joka varmistaa, että data ei ole muuttunut matkalla lähettäjältä vastaanottajalle. Suositeltuja MAC-algoritmeja ovat esimerkiksi hmac-sha2-256 ja hmac-sha2-512, kun taas vanhentuneita algoritmeja, kuten hmac-md5 ja hmac-sha1, tulisi välttää niiden heikkouksien vuoksi.

Avaintenvaihtoalgoritmit (Key Exchange Algorithms)

Avaintenvaihtoalgoritmit määrittelevät, miten yhteinen salausavain luodaan turvallisesti osapuolten välillä yhteyden alussa. Diffie-Hellman -ryhmä ja sen variantit, kuten ECDH (elliptic curve Diffie-Hellman) ja Curve25519, ovat suosittuja valintoja, koska ne tarjoavat vahvan suojan. Vanhemmat tai heikommat avaintenvaihtoalgoritmit, kuten diffie-hellman-group1-sha1, ovat alttiita hyökkäyksille ja niiden käyttöä tulisi välttää.

Mikä on Nmap?

Nmap (Network Mapper) on ilmainen ja avoimen lähdekoodin työkalu verkkojen tutkimiseen ja tietoturva-auditointiin. Se mahdollistaa verkkojen porttien skannauksen, isäntien havainnoinnin ja erilaisten palveluiden tunnistamisen. Nmap tarjoaa myös laajan valikoiman skriptejä (Nmap Scripting Engine, NSE), joita voidaan käyttää erilaisten tietoturvatarkastusten suorittamiseen.

ssh2-enum-algos Skripti

Nmapin ssh2-enum-algos skripti on suunniteltu tunnistamaan, mitä kryptografisia algoritmeja SSH-palvelin tukee. Tämä sisältää salaustekniikat (ciphers), viestin todennusalgoritmit (message authentication codes, MACs) ja avaintenvaihtomenetelmät (key exchange algorithms). Skriptin avulla voidaan tunnistaa mahdollisesti heikkoja tai vanhentuneita algoritmeja, jotka saattavat altistaa yhteyden turvallisuusuhkille.

Skriptin Suorittaminen

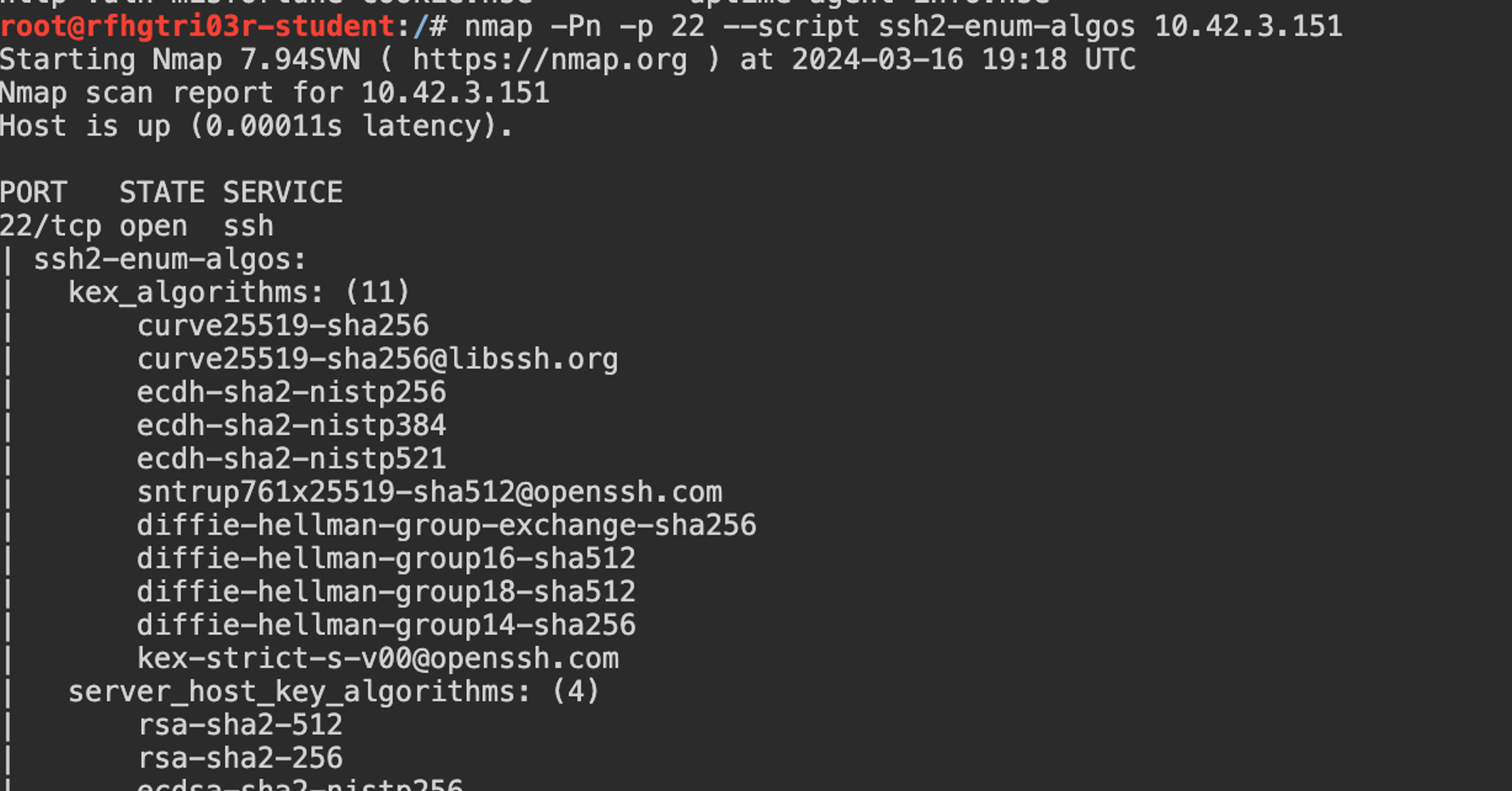

Skriptin suorittaminen edellyttää Nmapin asentamista. Kun Nmap on asennettu, ssh2-enum-algos skriptin voi suorittaa komentoriviltä seuraavasti:

Tässä komennossa -p 22 määrittelee skannattavan portin (SSH:n oletusportti on 22) ja <kohteen IP-osoite> on auditointia varten valitun palvelimen IP-osoite.

Tulosten Tulkinta

Skriptin suorituksen jälkeen saat tulokset, jotka listaavat tuetut algoritmit. Tarkkaile erityisesti seuraavia:

- Vanhat Salausalgoritmit: Kuten DES, 3DES tai RC4, jotka ovat tunnetusti heikkoja.

- Heikot MAC-algoritmit: Kuten MD5 tai SHA1, jotka ovat haavoittuvaisia tietyntyyppisille hyökkäyksille.

- Heikot avaintenvaihtoalgoritmit: Kuten diffie-hellman-group1-sha1 joka käyttää 1024-bittistä avainta. Se on katsottu turvattomaksi, koska sen on osoitettu olevan altis tietyille hyökkäyksille, kuten Logjam-hyökkäykselle. SHA-1 -hash-funktion heikkoudet lisäävät sen haavoittuvuutta.

Harjoitus

Käynnistä alla oleva tehtävä. Katso kohteen IP-osoite kohdasta "Sisäverkon kohteet".

Aja seuraavaksi nmapin ssh2-enum-algos skripti kohteeseen.

Mikä tuetuista MAC algoritmeista on heikoin?

Valmis ryhtymään eettiseksi hakkeriksi?

Aloita jo tänään.

Hakatemian jäsenenä saat rajoittamattoman pääsyn Hakatemian moduuleihin, harjoituksiin ja työkaluihin, sekä pääset discord-kanavalle jossa voit pyytää apua sekä ohjaajilta että muilta Hakatemian jäseniltä.